6.1.1 Основные функции управления сетью

Причиной, почему необходимо постоянно следить за происходящим в сети и быстро распознавать всевозможные проблемы, является то, что сетевые приложения стали жизненно важными для функционирования предприятий. Ценой проблем с сетью могут стать для предприятия многие попусту потраченные рабочие часы, разрушенные деловые связи и общественный имидж. Поэтому необходимо владеть инструментами, способными распознавать нарушения работы сети или доступности сетевых услуг. Управление сетью должно за разумную плату обеспечивать контроль сети, настройку и анализ, чтобы обеспечить требую производительность и качество сетевых услуг.

Общие требования управления сетью:

- Обеспечить непрерывную работу сети и услуг и распознавать возможные проблемы

- Давать обзор сетевых ресурсов и показывать их взаимосвязи

- Давать обзор требуемого обслуживания (обновления программного и аппаратного обеспечения)

- Предоставлять централизованную настройку сетевого оборудования

Функции управления разбиты на следующие категории:

- Управление конфигурациями

- Управление отказами

- Управление производительностью

- Управление безопасностью

- Управление пользователями

- Составление отчетности

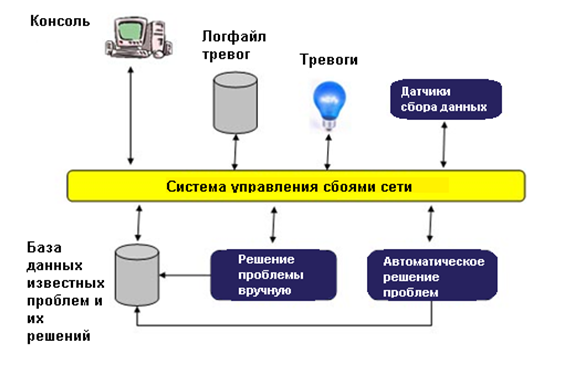

Управлением отказами (Fault Management/Breakdown Management) называется такое управление сетью, чьей целью валяется находить и распознавать отказы в сети. Современные средства позволяют также отлаживать и прогнозировать отказы.

Управление отказами содержит как минимум три фазы:

- Нахождение отказа, распознание его типа и классификация по важности

- Изолирование источника отказа

- Передача сообщения от отказе и, по возможности, отладка отказа

Инструменты, которые можно использовать в процессе управления отказами:

- Инструменты для установления проблем, информирующие администратора об ошибочных ситуациях

- Инструменты анализа ошибок, указывающие на причину ошибки

- Расширенные инструменты, работающие на уровне прошивки устройств и позволяющие автоматически разрешать ошибочные ситуации. Например, программное обеспечение маршрутизатора способно прерванный сетевой путь выбрать альтернативный путь.

Рисунок 6‑1. Система управления отказами (Источник: Learning Materials for Information Technology Professionals (EUCIP-Mat))

В то же время время эти решения не являются общими средствами у правления сетью, но относятся к определённым технологиям. Современные инструменты управления сетью имеют графический интерфейс и различные механизмы оповещения о проблемах. Для эффективного решения проблем важно интегрировать управление сбоями с поддержкой пользователей и процедурами управления проблемами.

Деятельность по управлению сбоями должна поддерживаться процессом управления конфигурациями, возможностью удалённого администрирования и возможностью настраивать параметры конфигураций сетевого оборудования предприятия. Таким образом можно архивировать различные пришествия и сетевые настройки на сервере и проводить регулярное обслуживание сетевого оборудования. С точки зрения безопасности очень важно ежедневно проверять настройки и сравнивать их с ожидаемыми. Такая практика позволяет быстро распознавать возможные атаки на сетевые устройства. Поэтому решение по управлению сетью должно содержать инструмент управления конфигурациями. Это может быть как простая система, способная лишь распознавать устройства, или более сложная, способная проверять лог-файлы устройств, обнаруживать ошибки конфигураций и составлять статистику использования устройств.

Управление производительностью это вид сетевого управление, которое позволяет следить за нагрузкой сетевых узлов и устройств и таким образом находить узкие места в сети. Для этого проверяется, соответствуют ли требованиям сетевые устройства, их использование и инфраструктура сети. Это также способствует процессу планирования производительности, предоставляя необходимы входные данные для определения политики эффективного использования сетевым оборудованием.

Управление производительностью охватывает:

- Сбор статистики использования устройств

- Определение порога уведомления (Notification Threshold)

- Всевозможные процедуры тестирования и симуляции

- Составление отчетности

Для применения управления производительностью необходимо оценить:

- Объём передаваемых данных в единицу времени и суммарно

- Время реагирования устройств и сервисов в часы пик, которое рассчитывается сложением времени запроса, обработки и ответа.

- Процент отклонённых запросов из-за перенагрузки

- Доступность, которая измеряется как среднее время между двумя ошибками

- Определить время низкой нагрузки для проведения обслуживания

В управлении безопасностью применяются всевозможные средства и системы управления сетью, позволяющие установить, предотвратить и противостоять возможным атакам и другим угрозам безопасности.

Обеспечение безопасности сети начинается с определения информации, которая

является для этого критически важной или касается приватности личных данных

сотрудников. Затем нужно идентифицировать все каналы доступа, такие как

терминальные услуги, FTP, HTTP серверы, разделение сетей, и всё, что связано с

предоставлением доступа к ним, включая такие службы инфраструктуры как DNS.

Обеспечение безопасности данных может быть осуществлено на разных уровнях:

- На уровне канала передачи данных, используя криптографию

- На уровне сети, разрешая лишь избранный трафик, фильтруя для этого пакеты

- На уровне приложений, посредством безопасной и устойчивой процедуры аутентификации

В то же время управление сетью должно обеспечивать, чтобы ничто не мешало функционированию и доступности необходимых служб, т.е. распознавать атаки, направленны на отказ услуг. Управление безопасностью должно предотвращать возможные атаки, попытки кражи или изменения данных, или блокировки услуг. Для этого система управления безопасностью должна быть оснащена системами контроля и слежения, позволяющими быстро и эффективно отображать использование информации. Системы контроля предупреждают неавторизированный доступ, отслеживаю его попытки или атаки и информируя об этом администратора.

По типу механизма слежения инструменты защиты можно разделить на активные и пассивные. Пассивные инструменты позволяют контролировать текущее состояние сети через определённые интервалы времени. Активные инструменты могут непрерывно измерять использование услуг и устройств в реальном времени и реагировать на подозрительные действия путём сообщений или изменения конфигураций.

Нужно следить и за использованием сетевых ресурсов отдельными пользователями. На основании этой информации можно определить пользовательскую нагрузку сети и при необходимости отреагировать и приоритезировать сетевой трафик, чтобы избежать заторов в сети. Например, следует выделить приоритет VoIP трафику и ограничить трафик, связанный с загрузкой файлов. По типу того, по какой сетевой среде передвигается трафик управления сети, системы управления сетью можно разделить на автономные (offline), у которых имеется выделенная сетевая инфраструктура, и встроенные (inline), у которых трафик управления передвигается через ту же среду, что и весь остальной сетевой трафик. Например, для измерения параметров сетевого трафика имеет смысл использовать для управления ту же сеть, коротая измеряется.